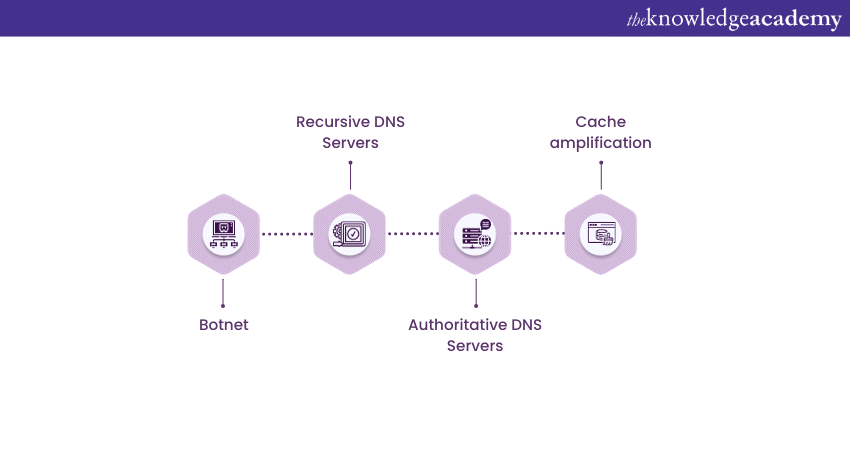

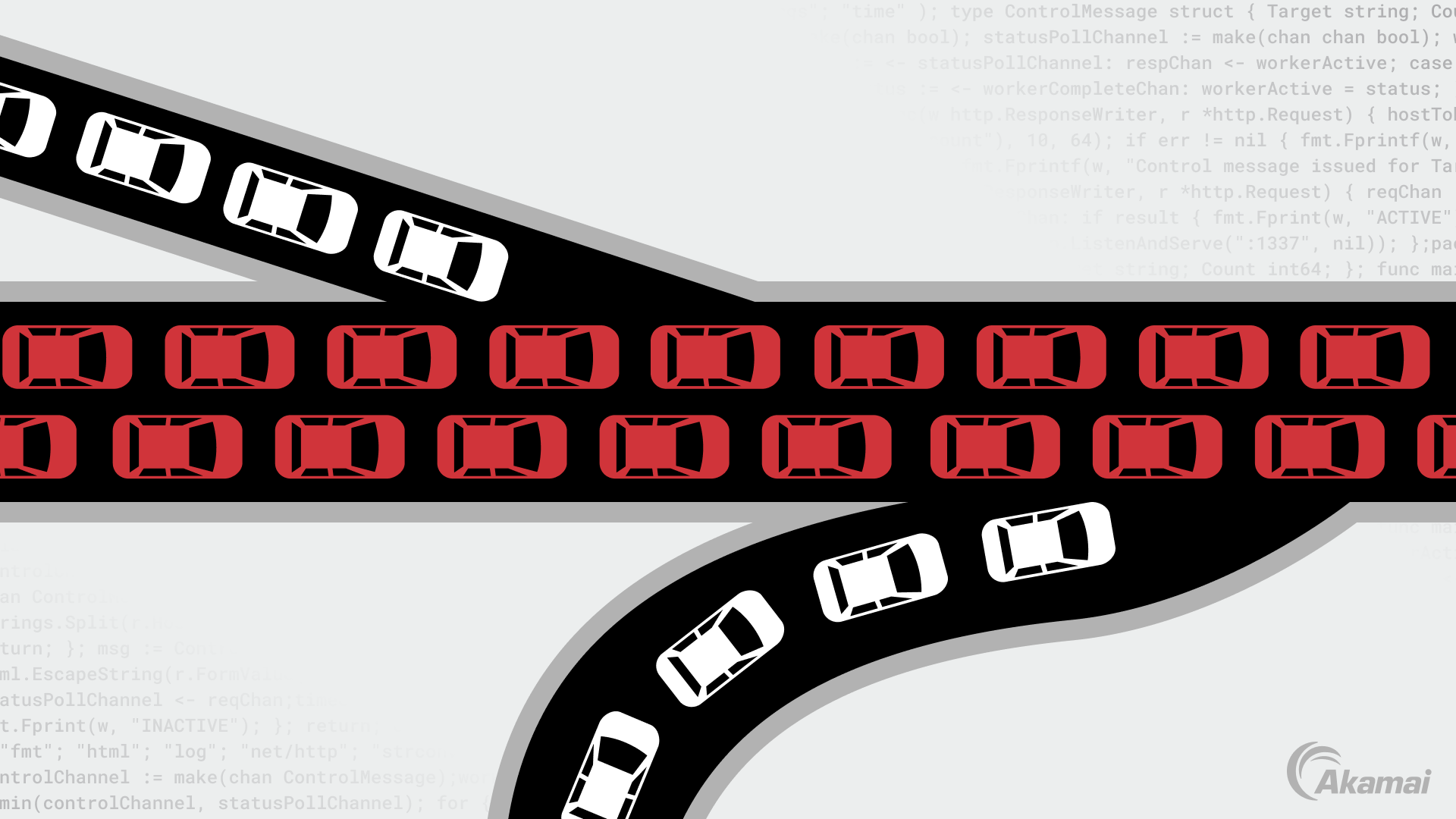

Útok DDoS se zaměřuje na weby a servery, narušuje síťové služby a snaží se vyčerpat prostředky aplikace. Pachatelé těchto útoků záměrně zahlcují weby, což vede ke špatné funkčnosti webů nebo k jejich úplnému vyřazení z provozu. Tyto typy útoků jsou na vzestupu.Botnet je síť počítačů či účtů, které jsou nakažené malwarem a vzdáleně je ovládá třetí strana. Útočníci využívají síť infikovaných počítačů k nejrůznějším typům internetové kriminality, jako jsou krádeže identit, šíření malwaru, finanční podvody či DDoS útoky.Jak probíhá DDoS útok Pachatelé vyžívají k útoku koordinovanou síť distribuovaných kompromitovaných zařízení (tzv. botnet síť tvořenou zombie počítači). S využitím řídících serverů (C&C = Command and Control) posílají přes botnet na dálku nevyžádané požadavky v řádu až terabitů za sekundu.

Co je to malware : Slovem malware označujeme škodlivé aplikace nebo kódy, které poškozují zařízení koncových bodů nebo narušují jejich normální provoz. Když se zařízení infikuje malwarem, může dojít k neoprávněnému přístupu, ohrožení dat nebo zablokování zařízení, dokud nezaplatíte výkupné.

Co to je spyware

Spyware je škodlivý výzvědný software. Do počítače se instaluje neoprávněně bez vědomí uživatele a chová se zde jako „špión“. Tajně sbírá informace a následně je odesílá kyberzločinci, který informace dále prodává (např. k reklamním účelům) nebo je využívá k dalším kyberútokům.

Co je botnet a jak funguje : Botnet je síť počítačů či účtů, které jsou nakažené malwarem a vzdáleně je ovládá třetí strana. Útočníci využívají síť infikovaných počítačů k nejrůznějším typům internetové kriminality, jako jsou krádeže identit, šíření malwaru, finanční podvody či DDoS útoky.

Útok nebo ofenzíva je úder proti nepříteli. Klasické vojenské doktríny udávají řadu pouček, které se zabývají útokem a obranou a vztahem mezi nimi. Jedna ze základních pouček praví, že útočník má tu výhodu, že si většinou určuje místo a čas útoku. Trojský kůň („trojan“) souhrnně označuje typ škodlivého kódu, který se skrývá uvnitř jiných programů. Na rozdíl od viru se nedokáže sám šířit ani infikovat jiné soubory. Do zařízení oběti se dostane nejčastěji za pomoci technik sociálního inženýrství, např.

Co to je adware

Adware je typ malwaru, který se může ukrývat v počítači nebo mobilním telefonu, zobrazuje reklamy nebo sleduje internetovou aktivitu uživatele, aby mohl lépe cílit obsah vyskakovacích reklam.Co je malware Malware je termín používaný k označení škodlivého softwaru, který je navržen tak, aby poškodil počítačový systém nebo v něm prováděl nechtěné akce.Phishing (vyslovováno: fišing) je útok, který se pokouší ukrást vaše peníze nebo vaši identitu tak, že vás přiměje odhalit osobní údaje – například čísla kreditních karet, bankovní údaje nebo hesla – na webových stránkách, které se vydávají za legitimní. SQL injection je technika napadení databázové vrstvy programu vsunutím (odtud „injection“) kódu přes neošetřený vstup a vykonání vlastního pozměňujícího poškozujícího SQL příkazu (dotazu DELETE, UPDATE, ALTER atp.).

Jak se zbavit Trojana : Jak odstranit Trojského koně Nejlepší způsob je používat spolehlivou antivirovou ochranu, která dokáže detekovat a odstranit veškeré trojské koně na vašem zařízení. Při ručním odstraňování trojského koně je nutné ručně odstranit všechny programy, které jsou s nalezeným trojským koněm propojeny.

Jak se zbavit malware : Základem jsou pravidelné aktualizace operačního systému a používaného softwaru. Ideálně naistalovat kvalitní antivirus pro Windows, který dokáže automaticky detekovat a odstranit přicházející hrozby. Zapomínat bychom neměli ani na pravidelnou zálohu dat, nejlépe bychom měli udržovat tři kopie dat, která chceme chránit.

Co je to Whaling

Whaling je phishingový útok, který je ale úzce zaměřený na výše postavené firemní zaměstnance. Útočník se v nich vydává za jejich nadřízeného, který ve zdánlivě oficiálním e-mailu vyžaduje od pracovníka citlivé informace či přesun větší částky peněz, příp. posílá škodlivou přílohu s malwarem. Vishing (tzv. hlasový phishing nebo voice phishing) je typ phishingového útoku, který používá hlasový hovor a techniky sociálního inženýrství.SQL je anglická zkratka pro Structured Query Language, což lze přeložit jako strukturovaný dotazovací jazyk. Je široce rozšířený a používá se v relačních databázových systémech, jako je třeba MySQL, PostgreSQL, MariaDB či SQLite.

Co je to jazyk SQL : Co je SQL SQL je počítačový jazyk pro práci se sadami faktů a vztahy mezi nimi. Aplikace relačních databází, například Microsoft Office Access, používají k práci s daty SQL. Na rozdíl od mnoha počítačových jazyků není sql obtížné číst a pochopit, a to ani pro začátečníky.

Antwort Co je to tzv botnet? Weitere Antworten – Co je to DDoS

Definice útoků DDoS

Útok DDoS se zaměřuje na weby a servery, narušuje síťové služby a snaží se vyčerpat prostředky aplikace. Pachatelé těchto útoků záměrně zahlcují weby, což vede ke špatné funkčnosti webů nebo k jejich úplnému vyřazení z provozu. Tyto typy útoků jsou na vzestupu.Botnet je síť počítačů či účtů, které jsou nakažené malwarem a vzdáleně je ovládá třetí strana. Útočníci využívají síť infikovaných počítačů k nejrůznějším typům internetové kriminality, jako jsou krádeže identit, šíření malwaru, finanční podvody či DDoS útoky.Jak probíhá DDoS útok Pachatelé vyžívají k útoku koordinovanou síť distribuovaných kompromitovaných zařízení (tzv. botnet síť tvořenou zombie počítači). S využitím řídících serverů (C&C = Command and Control) posílají přes botnet na dálku nevyžádané požadavky v řádu až terabitů za sekundu.

Co je to malware : Slovem malware označujeme škodlivé aplikace nebo kódy, které poškozují zařízení koncových bodů nebo narušují jejich normální provoz. Když se zařízení infikuje malwarem, může dojít k neoprávněnému přístupu, ohrožení dat nebo zablokování zařízení, dokud nezaplatíte výkupné.

Co to je spyware

Spyware je škodlivý výzvědný software. Do počítače se instaluje neoprávněně bez vědomí uživatele a chová se zde jako „špión“. Tajně sbírá informace a následně je odesílá kyberzločinci, který informace dále prodává (např. k reklamním účelům) nebo je využívá k dalším kyberútokům.

Co je botnet a jak funguje : Botnet je síť počítačů či účtů, které jsou nakažené malwarem a vzdáleně je ovládá třetí strana. Útočníci využívají síť infikovaných počítačů k nejrůznějším typům internetové kriminality, jako jsou krádeže identit, šíření malwaru, finanční podvody či DDoS útoky.

Útok nebo ofenzíva je úder proti nepříteli. Klasické vojenské doktríny udávají řadu pouček, které se zabývají útokem a obranou a vztahem mezi nimi. Jedna ze základních pouček praví, že útočník má tu výhodu, že si většinou určuje místo a čas útoku.

Trojský kůň („trojan“) souhrnně označuje typ škodlivého kódu, který se skrývá uvnitř jiných programů. Na rozdíl od viru se nedokáže sám šířit ani infikovat jiné soubory. Do zařízení oběti se dostane nejčastěji za pomoci technik sociálního inženýrství, např.

Co to je adware

Adware je typ malwaru, který se může ukrývat v počítači nebo mobilním telefonu, zobrazuje reklamy nebo sleduje internetovou aktivitu uživatele, aby mohl lépe cílit obsah vyskakovacích reklam.Co je malware Malware je termín používaný k označení škodlivého softwaru, který je navržen tak, aby poškodil počítačový systém nebo v něm prováděl nechtěné akce.Phishing (vyslovováno: fišing) je útok, který se pokouší ukrást vaše peníze nebo vaši identitu tak, že vás přiměje odhalit osobní údaje – například čísla kreditních karet, bankovní údaje nebo hesla – na webových stránkách, které se vydávají za legitimní.

SQL injection je technika napadení databázové vrstvy programu vsunutím (odtud „injection“) kódu přes neošetřený vstup a vykonání vlastního pozměňujícího poškozujícího SQL příkazu (dotazu DELETE, UPDATE, ALTER atp.).

Jak se zbavit Trojana : Jak odstranit Trojského koně Nejlepší způsob je používat spolehlivou antivirovou ochranu, která dokáže detekovat a odstranit veškeré trojské koně na vašem zařízení. Při ručním odstraňování trojského koně je nutné ručně odstranit všechny programy, které jsou s nalezeným trojským koněm propojeny.

Jak se zbavit malware : Základem jsou pravidelné aktualizace operačního systému a používaného softwaru. Ideálně naistalovat kvalitní antivirus pro Windows, který dokáže automaticky detekovat a odstranit přicházející hrozby. Zapomínat bychom neměli ani na pravidelnou zálohu dat, nejlépe bychom měli udržovat tři kopie dat, která chceme chránit.

Co je to Whaling

Whaling je phishingový útok, který je ale úzce zaměřený na výše postavené firemní zaměstnance. Útočník se v nich vydává za jejich nadřízeného, který ve zdánlivě oficiálním e-mailu vyžaduje od pracovníka citlivé informace či přesun větší částky peněz, příp. posílá škodlivou přílohu s malwarem.

Vishing (tzv. hlasový phishing nebo voice phishing) je typ phishingového útoku, který používá hlasový hovor a techniky sociálního inženýrství.SQL je anglická zkratka pro Structured Query Language, což lze přeložit jako strukturovaný dotazovací jazyk. Je široce rozšířený a používá se v relačních databázových systémech, jako je třeba MySQL, PostgreSQL, MariaDB či SQLite.

Co je to jazyk SQL : Co je SQL SQL je počítačový jazyk pro práci se sadami faktů a vztahy mezi nimi. Aplikace relačních databází, například Microsoft Office Access, používají k práci s daty SQL. Na rozdíl od mnoha počítačových jazyků není sql obtížné číst a pochopit, a to ani pro začátečníky.